-

۱۵۸۵

مسیر مطلب : ارکان فضای مجازی ← حاکمیت فضای مجازی← مدیران←سازمان پنج چشم

آژانس امنیت ملی آمریکا، یک آژانس هوشمند رمزشناسی در وزارت دفاع ایالات متحده است. وظیفه این سازمان، کنترل، تجزیه و تحلیل در پنج حوزه زیر میباشد:

۱- کلیه خطوط مخابرات جهان

۲- سیستم عامل کلیه پلتفرمها

۳- موتورهای جستجو

۴- امنیت اطلاعات

۵- امنیت شبکه

همچنین حفاظت از ارتباطات و زیرساختهای حساس مخابراتی دولت آمریکا و حفاظت از سیستمهای اطلاعاتی که شامل امنیت اطلاعات و تجزیه و تحلیل رمزگشایی و رمزنگاری است را برعهده دارد. آژانس امنیت ملی یکی از اعضای کلیدی در جامعه اطلاعاتی ایالات متحده، متشکل از ۱۶ سازمان امنیتی – اطلاعاتی است.

همانطور که بیان شد، آژانس امنیت ملی یک سازمان نظامی است و در حال حاضر فرماندهی آن به «مایکل راجرز»، ژنرال ۴ ستاره ارتش، سپرده شده است.

همچنین فرمانده آژانس امنیت ملی، بطور همزمان در رأس «فرماندهی سایبری ایالات متحده» و «سرویس امنیت مرکزی» آمریکا نیز منصوب شده است.

سرویس امنیت مرکزی، آژانسی است که وظیفه هماهنگی فعالیتهای اینتلیجنس و هماهنگی بین آژانس امنیت ملی و دیگر آژانسهای تجزیه و تحلیلگر رمزهای نظامی در ایالات متحده را بر عهده دارد.

بنابر قانون اساسی ایالات متحده مبنی بر رعایت حریم خصوصی افراد، نفوذ و جمعآوری اطلاعات از اشخاص، باید منحصر به ارتباطات و مخابرات بیگانه در فضای خارج از مرزهای آمریکا باشد که انجام این موضوع با صراحت از سوی آژانس امنیت ملی بیان شده است ولی شواهد بسیاری در دست است که این آژانس از افراد درون آمریکا نیز جاسوسی میکند.

تاریخچه

در گذشته، آژانس امنیت ملی در واقع همان «آژانس امنیتی نیروهای مسلح» (AFSA) بوده است. آژانس امنیتی نیروهای مسلح در بیستم ماه می، سال ۱۹۴۹ میلادی تأسیس گردید. دراصل این سازمان در داخل وزارت دفاع ایالات متحده، زیر نظر فرماندهی «فرماندهی ستاد مشترک ارتش» بنا نهاده شد.

AFSA قادر بود ارتباطات و مخابرات و فعالیتهای الکترونیکی هوشمند در واحدهای اینتلیجنس نظامی ایالات متحده آمریکا را هدایت کند. مانند: واحد «آژانس امنیت ارتش»، واحد «گروه امنیتی نیروی دریایی» و واحد «سرویس امنیتی نیروی هوایی».

با این وجود AFSA ، قدرت کمی داشت و همچنین از مکانیزم هماهنگکننده مرکزی بیبهره بود. با توجه به این نقاط ضعف، مسئولین تصمیم گرفتند تغییراتی جدی ایجاد کنند، لذا ایده ایجاد آژانس امنیت ملی با نوشتن یک یادداشت توسط «والتِر بِدِل اِسمیت» (ریاست وقت سازمان CIA) به «جیمز.اِس.لِی»، دبیر اجرایی شورای امنیت ملی در تاریخ ۱۰ دسامبر ۱۹۵۱ میلادی شکل گرفت.

در آن یادداشت آمده بود: «تیم کنترل و هماهنگکننده جمعآوری و پردازش ارتباطات و مخابرات هوشمند، ثابت کردهاند که بیخاصیت هستند.» و در آن یادداشت، پیشنهاد شده بود که تحقیق و بررسی بر روی «فعالیتهای هوشمند ارتباطات و مخابرات» انجام شود. این پیشنهاد در تاریخ ۱۳ دسامبر ۱۹۵۱ میلادی تصویب شد. در ادامه آن، در تاریخ ۲۸ دسامبر ۱۹۵۱ میلادی، انجام تحقیق در زمینه مذکور، مجاز دانسته شد.

گزارش تکمیل شده در زمینه تحقیق فوق، در تاریخ ۱۳/جون/۱۹۵۲میلادی اعلام گردید و به «گزارش کمیته بِرونِل» معروف شد. بعد از«هِربِرت بِرونِل» رئیس کمیته مذکور، تاریخچه فعالیتهای هوشمند ارتباطات و مخابرات ایالات متحده آمریکا مورد تحقیق و بررسی قرار گرفت و پیشنهاد شد که در سطح ملی به هماهنگی و هدایت بسیار بالاتر و گستردهتری توجه شود.

با توجه به تغییری که در نام آژانس امنیتی ایجاد شد، نقش آژانس امنیت ملی نیز فراتر از نیروهای مسلح توسعه یافت.

رئیس جمهور وقت، «هِری.اِس.تِرومَن» طی نامهای مکتوب، ایجاد آژانس امنیت ملی را در تاریخ ماهِ جون، سال ۱۹۵۲ میلادی تصویب کرد. آژانس امنیت ملی بعد از یک بازنگری و اصلاح در متن «دستورالعمل اینتلیجنس شورای امنیت ملی» در تاریخ ۲۴/ اکتبر/۱۹۵۲ میلادی تأسیس گردید و به طور رسمی در تاریخ ۴/ نوامبر/ ۱۹۵۲ میلادی، وارد فضای اجرایی شد. این عمل رئیسجمهور و بسیاری از مسائل مرتبط با آن، بیش از یک نسل برای عموم مردم، محرمانه باقی ماند.

البته مسئله بسیار مهمی که در هیچ سندی بطور مستقیم دیده نشده و تنها با بررسیهای دقیق از شواهد موجود حاصل گردیده است، اینست که اساساً ساز و کار، ساختار و راهاندازی آژانس امنیتی ملی با کمک و مساعدت نمونه انگلیسی آن یعنی «سرفرماندهی ارتباطات دولتی بریتانیا، GCHQ» صورت پذیرفته است که البته بطور مفصل دلایل این ادعا در مقالات مرتبط با GCHQ توضیح داده شده است. اما این مسئله از این جهت حائز اهمیت است که آژانس امنیت ملی علیرغم گستردگی عظیم تجهیزاتی و فنی و با وجود اینکه به عنوان بزرگترین جاسوس جهانی مشغول بکار است، اما خودش بطور غیر مستقیم تحت فرمان سازمان انگلیسی مذکور است و در واقع به نوعی، مسئولیت اجرای فنی دستورات انگلیسیها را بر عهده دارد.

در نهایت، وجود سازمانی به نام آژانس امنیت ملی (National Security Agency) برای اولین بار طی یک آییننامه در سال ۱۹۵۷ میلادی، در «آییننامه تشکیلات دولتی ایالات متحده آمریکا» آشکار شد. در این آییننامه آمده بود: «آژانس سازمان یافته جداگانهای در وزارت دفاع، تحت فرماندهی، اختیار و کنترلِ وزیر دفاع تشکیل شده است. وظیفه این سازمان عبارت است از؛ اجرای نقشها و وظایف تکنیکی تخصیص دادهشدهای در سطح بالا در جهت پشتیبانی از فعالیتهای هوشمندِ ایالات متحده آمریکا».

آژانس امنیت ملی به دو هیئتِ مأموریتی اصلی تقسیم میشود که عبارتند از:

الف) «مدیریت هوشمند اطلاعات»۲ (SID): مأموریت این بخش، تهیه و ارائه اطلاعات سیگنالهای هوشمند بیگانه است.

ب) «مدیریت بیمه اطلاعات»۳ (IAD):مأموریت آن حفاظت کردن از سیستمهای اطلاعاتی ایالات متحده است.

امکانات

قرارگاههای۴ وابسته به آژانس امنیت ملی در «فُرت جُرج جی میدِ» شهر مریلند در حدود ۱۵ مایلی یا به عبارتی ۲۴ کیلومتری جنوب غربی منطقه بالتیمُر۵ قرار دارند. خروجی NSA در قسمت «جنوب ۲۹۵ جاده مریلند» واقع شده که فقط ویژه کارمندان NSA است. تعیین کردنِ میزانِ ماموریتهای NSA، از بین دادههای طبقهبندی نشده، کار دشواری است.

۱۸ هزار فضای پارکینگ اختصاصی برای آژانس وجود دارد.

سال ۲۰۰۶ میلادی، خبرگزاری «بالتیمُر سان»۶ گزارش داد که NSA در معرض خطر اضافه بار الکتریکی است، زیرا یک زیرساخت الکتریکی درونی نارسایی از تجهیزات نصب شده در منطقه «فُرت می» محافظت میکند. این مشکل در دهه ۱۹۹۰ میلادی به وضوح دیده شده بود اما به عنوان یک اولویت به آن توجه نشد و «در حال حاضر توانایی آژانس جهت حفاظت از ماموریتهایش در معرض تهدید است.» همچنین این مقاله اشاره کرده بود که NSA قصد داشته است یک اداره ماهوارهای بیرون منطقه بالتیمُر ایجاد کند زیرا NSA کاملا به حداکثر قابلیت در مدارشبکه الکتریکی رسیده است در نتیجه برق و گاز منطقه بالتیمُر به هیچ وجه نمیتواند، نیاز الکتریسیته NSA را در فضای موجود فراهم کند. وظیفه ایمنی ارتباطات دولتی، NSA را مجبور کرده است که فضاهای بسیار زیادی برای این تکنولوژی تهیه کند. از جمله اقدامات NSA در این راستا، موارد ذیل است:

طراحی نرمافزار و سختافزار ارتباطات ویژه

تولید نیمرساناهای اختصاصی(برای دستگاههای ساخت تراشه در منطقه فُرتمید)

تحقیقات پیشرفته در زمینه رمزنگاری

آژانس در زمینه تحقیقات و تجهیزات در مناطقی محرمانه قرارداد میبندد.

علاوه بر اینکه قرارگاههایی در فُرتمید وجود دارد، NSA تجهیزات و امکاناتی هم در «مرکز رمزنگاری تگزاس»۷ در شهر «سَن آنتانیو»۸ دارد. به عنوان نمونه تگزاس۹، در فُرت گْردْن۱۰، جْرجیا۱۱ و دیگر مکانها. (همچنین به ۱۲Friendship Annex مراجعه شود)

در ششم ماه جَنوئِری۱۳ سال ۲۰۱۱، تشریفاتِ ساختِ یک ساختمانِ جدید در NSA آغاز شد؛ به نام«مرکز دادههای ابتکار عملیات امنیت سایبر ملی فراگیر»۱۴. به جای این عبارتِ طولانی، این عبارت کوتاه به کار میرود: «مرکز دادههای یوتا»۱۵.

ایالات متحده، دو بیلیون یا به عبارتی دیگر دو هزار میلیون دلار «مرکز داده»۱۶ در«اردوگاه نظامی ویلییامز»۱۷ در شهر یوتا۱۸ که در ۲۵ مایلی یا ۴۰ کیلومتری، جنوبِ شهر «سالت لیک سیتی»۱۹ قرار دارد، ساخته است. این مرکز داده به بخش«ابتکار عملیات امنیت سایبر ملی»۲۰ در آژانس، جهت حفاظت کمک خواهد کرد. انتظار میرود، کار اجرایی این مرکز از سپتامبر ۲۰۱۳ آغاز شود.

شبکه داخلی آژانس امنیت ملی۲۱

شبکه NSA، عبارت است از شبکه کامپیوتری داخلی آژانس امنیت ملی که یک شبکه کامپیوتری داخلی طبقهبندی شده است و نیز TS/SCI .

سال ۲۰۰۴ از این شبکه گزارش شده که از بیش از بیست سیستم عملیاتی که آماده به توزیع و تحویل تجاری بودهاند، استفاده شده است. به بعضی از دانشگاههایی که تحقیقات بسیار مهم و حساسی انجام میدهند، اجازه داده شده که به شبکه کامپیوتری NSA وصل شوند. سال ۱۹۹۸ میلادی، این شبکه به همراه دو شبکه «NIPRNET» و «SIPRNET» با مشکلات معناداری، هم از لحاظ امکانات تحقیقی ضعیف، هم دادههای سازمان یافته نشده و هم اطلاعات قدیمی رو به رو شدند.

مرکز ملی امنیت کامپیوتر به عنوان یکی از بخشهای آژانس امنیت ملی در سال ۱۹۸۱ میلادی تأسیس شده است و وظیفه آن؛ آزمایش و ارزیابی تجهیزات کامپیوتری برای استفاده با ضریب ایمنی بالا و یا کاربرد محرمانه است.NCSC وظیفه دارد؛«Orange Book» و تفسیر و توضیح در خصوص شبکه کامپیوتری معتبر به نام «Red Book» را با جزئیات تایید شده، محاسبه نماید و علاوه بر آن خصوصیات خط مشی شبکه کامپیوتری را منتشر کند. این دو وظیفه به طور رسمی با دو عنوان زیر شناخته میشوند:

الف) «ضوابط ارزیابی سیستم محاسبات معتبر»۲۵

ب) «شرح مفاد شبکه کامپیوتری معتبر»۲۶

اینها بخشی از «مجموعه رنگین کمان»۲۷ هستند. گرچه آنها تا حد زیادی جایگزین «ضوابط معمول»۲۸ شدهاند.

ماموریت۳۰

ماموریت استراق سمع در NSA، شامل این موارد است:

الف) برنامههای رادیویی که هم از ارگانهای رسمی و هم خصوصی پخش میشوند

ب) اینترنت

پ) مکالمات تلفنی

ت) رهگیری کردن دیگر انواع ارتباطات

ماموریت ارتباطات ایمن شامل موارد زیر است:

الف) نظامی

ب) دیپلماتیک

پ) ارتباطات دولتی سری یا محرمانه

از آژانس امنیت ملی تعبیر میشود به عنوان «دنیای بزرگترین کارمندان ریاضیدان» و تنها مالک «بزرگترین گروه ابرکامپیوترها»، اما سعی کرده است یک نمایه کمی را نگه دارد.

سالهای متمادی وجود این ماموریت در سازمان NSA از سوی دولت آمریکا تکذیب میشد. برای این ماموریت اسم مستعاری در نظر گرفته بودند به این نام «هیچ آژانسی شبیه آن نیست»۳۱(NSA). همچنین به کنایه گفته میشد، شعارشان این است که «هرگز هیچی نگو»۳۲.

طبق گزارش روزنامه واشنگتن پست۳۳، «هر روز سیستمهای جمعآوری در سازمان امنیت ملی، دادههایی را رهگیری و ذخیره میکنند. ۱.۷ بیلیون ایمیل، مکالمات تلفنی، و دیگر انواع ارتباطات.» NSA درصدی از آنها را در ۷۰ پایگاه دادهها که جدا از هم هستند، طبقهبندی میکند. به خاطر وظیفه استراق سمع، NSA/CSS به سختی درگیر تحقیقات رمزشناسی است، ادامه همان کاری که آژانسهای سابق در زمان جنگ جهانی دوم۳۴ برای شکستن بسیاری از رمزها و کدها انجام میداند. (به عنوان مثال به ماموریتهایی با نام: Purple و project Venona و JN-25 مراجعه شود)۳۵

سال ۲۰۰۴ «سرویس امنیت مرکزی»۳۶ NSA و بخش «امنیت سایبر ملی»۳۷ از «وزارت امنیت داخلی»۳۸ (DHS) توافق کردند، مرکز عالی آکادمیک۳۹ در NSA را در«برنامه آموزش بیمه اطلاعات»۴۰ توسعه دهند.

به طوریکه قسمتی از بخشنامه وابسته به «ریاست جمهوری امنیت ملی ۵۴»۴۱/ بخشنامه وابسته به «ریاست جمهوری امنیت داخلی ۲۳»۴۲، در هشتم ماه جَنوئِری سال ۲۰۰۸ میلادی از طرف رئیس جمهور بوش، امضاء شد. مطابق با آن، NSA موظف شد، تمام شبکههای کامپیوتری دولت فدرال را از تروریسم سایبری حفاظت و رهگیری کند.

سال ۲۰۱۰، رابرت گیتس، DHS را به ایجاد یک «یگان» ملزم کرد تا اینکه بتواند همه نیروهای نظارتی از NSA را برای امنیت سایبر خانگی و بومی به هم متصل کند.

فعالیت داخلی

مأموریت NSA از این به بعد در دستورالعمل اجرایی ۱۲۳۳۳ قرار میگیرد که عبارت است از جمعآوری اطلاعاتی ترکیب شده از جاسوسی و ضدجاسوسی بیگانه یا به عبارتی “اینتلیجنس یا کانتر اینتلیجنس بیگانه” در حالیکه به دستآوردن اطلاعات درباره فعالیتهای داخلی از مردم ایالات متحده نباید انجام شود. NSA ادعا کرده جهت جمعآوری اطلاعات فعالیتهای هوشمند بیگانه در داخل مرزهای ایالات متحده به FBI تکیه نموده حال آنکه فعالیتهای خودش را در داخل ایالات متحده به سفارتخانهها و ماموریتهای کشورهای بیگانه محدود کرده است.

فعالیتهای نظارتی داخلی NSA به وسیله نیازمندیهای تحمیل شده از سوی چهارمین اصلاحیه قانون اساسی ایالات متحده محدود میشوند. این حفاظتها برای هیچکدام از مردم ایالات متحده که خارج از مرزهای کشور ساکن هستند اعمال نخواهد شد. بنابراین تلاشهای نظارتی بیگانه NSA، بطور جزیی از محدودیت قانون ایالات متحده تبعیت میکند.

مقررات ویژهای برای عملیاتهای نظارتی داخلی در اعلامیه نظارت هوشمند بیگانه (FISA) از سال ۱۹۷۸میلادی در نظر گرفته شده اما این هم شامل تأمین حفاظت هیچ شهروندی در خارج از قلمرو ایالات متحده نمیشود. فعالیتهای زیر آشکارا تصدیق شدهاند:

بهرهبرداری از تلفن داخلی و برنامههای پایگاههای صوتی. ضمناً سوالهایی در مورد محدوده فعالیتهای NSA مطرح است و در مورد تهدید حریم خصوصی و دستور قانون، نگرانیهایی وجود دارد.

* برنامههای استراق سمع

استراق سمع (شنود) داخلی زیر نظر ریچارد نیکسن۴۳

سالها بعد از رئیسجمهورِ مُستَعفی ریچارد نیکسن، چندین تحقیقات۴۴ از سوءاستفادههای مشکوک از آژانس امنیت مرکزی CIA و امکانات NSA وجود داشتند. سناتور فرانک چِرچ۴۵ ریاست کمیته رسیدگی مجلس سنا (کمیته چِرچ) را برعهده داشت. در این کمیته سابقاً فعالیت نامعلومی کشف شد، مانند: طرح CIA جهت ترور فیدل کاسترو (که از سوی جان اف کندی دستور داده شده بود). همچنین آن تحقیقات نشان داد که NSA از شهروندان مورد هدفش در ایالات متحده استراق سمع انجام میداده. بعد از گزارش کمیته چِرچ، دستورالعمل نظارت هوشمند بیگانه به عنوان یک قانون در سال ۱۹۷۸ میلادی تبدیل شد.

پروژهIT : ThinThread , Trailblazer , Turbulence

NSA سیستمهای IT جدیدی ساخت تا در برابر سیلی از اطلاعات که با تکنولوژیهای جدید مانند اینترنت و تلفنها۴۶ سرازیر میشد بتواند روبهرو شود.

پروژه ThinThread شامل امکانات پیشرفتهای در مورد «مرحله تجزیه و تحلیلِ دانشِ کشفِ پردازش پایگاههای دادهها۴۷» بود. همچنین یک مکانیزم مخفی هم داشت: «نظارت بر متن رمز ذخیره شده». آشکارسازی این موضوع نیاز به یک گواهی داشت. این تحقیق زیر نظر این برنامه امکان همکاری کردن با سیستمهای بعدی را فراهم کرد. پروژه ThinThread با شروع پروژه Trailblazer توسط ژنرال هایدن۴۸ (فرمانده سابق NSA) لغو شد در حالیکه این پروژه سیستم مخفی ThinThread را در برنداشت.

شرکتهای SAIC, Boeing ,CSC، IBM ،Litton در این پروژه همکاری کردند برخی قصد داشتند جلوی کارهای غیر قانونی NSA را بگیرند لذا از درون شکایاتی پیرامون پروژه Trailblazer انجام شد این باعث شد تحقیقات توسط کنگره و NSA و ژنرال بازرسان وزارت دفاع رهبری شود. این پروژه حدوداً سال ۲۰۰۳-۲۰۰۴ لغو شد. دلیلش این بودکه بودجه بسیار زیادی لازم داشت و اهداف از پیش تعیین شده را هم محقق نکرد. این دلایل را مقالههای خبرگزاری بالتیمرسان در سال ۲۰۰۶-۲۰۰۷ نشان داد. بعد از آن دولت به پایگاههایی که فعالیتهای خلاف در این پروژه انجام میدادند، هجوم برد. یکی از آنها توماس دریک۴۹ بود، وی با توجه به دستورالعمل ۷۹۳§U.S.C 18 متهم شد که در سال ۲۰۱۰ در یک سوءاستفاده از قانون جاسوسی، شرکت داشته. او و طرفدارانش ادعا کردند که واقعاً در پروژه Trailblazer مورد اذیت و آزار قرار گرفتهاند.

پروژه Turbulence حدود سال ۲۰۰۵ شروع شد و در کمترین زمان توسعه یافت. قطعات آزمایشی آن ارزانتر از پروژه Trailblazer بود. همچنین این پروژه امکانات حمله میدان جنگ سایبری را دربرداشت. مانند تزریق نرمافزارهای ویروسی به جزئیترین قسمتهای کامپیوتر.

سال ۲۰۰۷ میلادی کنگره به خاطر اینکه این پروژه هم مانند پروژه Trailblazer دارای یک روند بروکراتیک اداری بود، انتقاد کرد. این پروژه نوعی فهم از پردازش اطلاعات در بالاترین سرعت در فضای سایبر محسوب میشد.۵۰

استراق سمع (شنود) زیرنظر جُرج دبلیو بوش

۱۶ دسامبر ۲۰۰۵ میلادی روزنامه نیویورکتایمز گزارش داد: زیر نظر کاخ سفید و با یک دستورالعمل اجرایی از جُرج بوش، آژانس امنیت ملی تلاشی برای خنثیکردن تروریزم، از مکالمات تلفنی افراد خارج از کشور بدون کسب مجوز از دادگاه نظارت هوشمند بیگانه ایالات متحده، استراق سمع انجام داده است و برای این کار یک دادگاه مخفی زیر نظر اعلامیه نظارت هوشمند بیگانه ایجاد نموده.

شبیه برنامه نظارتی توسط بخشنامه شماره ۱۸ سیگنالهای هوشمند ایالات متحده از سوی جرج بوش در اختیار گذاشته شد. پروژه Highlander متعهد شده بود برای آژانس امنیت ملی توسط ارتش ایالات متحده پانصد و سیزدهمین تشکیلات هوشمند نظامی انجام شود. NSA مکالمات تلفنی؛ شامل خطوط موبایل، زمینی، هوابرد و نظامی را تقویت کرد. مکالمات شهروندان ایالات متحده همراه با دیگر کشورها رهگیری میشدند.

طرفداران برنامه نظارتی ادعا میکنند رئیسجمهور قدرت اجرایی برای دستور دادن چنین عملی را دارد. آنها به قانونهایی مثل FSIA استدلال میکنند که بوسیله قدرت و اختیار رئیسجمهور طبق قانون اساسی باطل شده. برخی هم استدالال میکنند FSIA به وسیله قانون بعدی که آمده باطل شده.

اختیار استفاده از نیروی نظامی گرچه طبق حکم دادگاه عالی هم باشد، در دادگاه هَمدان رامسفلد۵۱ قبیح دانسته شد. آگوست سال ۲۰۰۶ میلادی در ناحیه ACLU v. NSA, U.S. قاضی دادگاه، «آنا دیگز»۵۲ نتیجه گرفت که برنامه نظارتی بیمجوز NSA و هر دو غیرقانونی و برخلاف قانون اساسی بوده است. در ۶ جولای ۲۰۰۷ ششمین دادگاه قضایی، درخواستِ تعطیل شدن زمینههایی که ACLU را فاقد ارائه دائمی دادخواست میکند، تشکیل شد.

«در دست تکمیل … آخرین به روز رسانی: ۱۷ مرداد ۹۳»

————————————————————————————————

[۱] Organizational structure

[۲] the Signals Intelligence Directorate (SID)

[۳] the Information Assurance Directorate (IAD)

[۴] Headquarters

[۵] Baltimore

[۶] The Baltimore Sun

[۷] Texas Cryptology Center

[۸] San Antonio

[۹] Texas

[۱۰] Fort Gordon

[۱۱] Georgia

[۱۲] . این نام یک منطقهای است که امکانات و تجهیزات پیچیده دیگری از NSA در آن واقع شده است. یعنی برای اینکه مکانهای دیگر را بیابید این گزینه را میتوانید در اینترنت جستجو کنید.

[۱۳] January

[۱۴] National Cyber-security Initiative (CNCI) Data Center

[۱۵] Utah Data Center

.[۱۶] Data center

[۱۷] Camp Williams

[۱۸] Utah

[۱۹]. شهر Salt Lake City به عنوان مرکز ایالت یوتا شناخته میشود.

[۲۰] National Cyber-security Initiative

[۲۱] Net

[۲۲] National Computer Security Center

[۲۳] . دولت آمریکا در این کتاب، اسناد استاندارد در خصوص ضوابط ارزیابی سیستم کامپیوتری ایمن را در وزارت دفاع منتشر میکند. (اطلاعات بیشتر در این زمینه را میتوان با جستجوی همین نام در اینترنت به دست آورد)

[۲۴]. مجموعه کتابهایی است که دولت آمریکا مقید است با رنگ قرمز آنها را منتشر کند. تحت عنوانهایی ویژه در خصوص پیشبینی سالانه خزانهداری در زمینه: درآمد، میزان مصرف، رشد و تورم. (اطلاعات بیشتر در این زمینه را میتوان با جستجوی همین نام در اینترنت به دست آورد)

[۲۵] the Trusted Computing System Evaluation Criteria

[۲۶] Trusted Network Interpretation

[۲۷] . Rainbow Series، این مجموعه شناخته میشود به عنوان «نظامنامه امنیتی NCSC» که چندین مجموعه از نظامنامههای تکنیکی متمایز است که هر کدام با رنگهای مختلف طبقهبندی شده است.

[۲۸] the Common Criteria

[۲۹] Operations

[۳۰] Mission

[۳۱] No Such Agency

[۳۲] Never Say Anything

[۳۳] the Washington Post

[۳۴] World War II

.[۳۵] هر کدام ماموریتی است که در زمینه رمزشناسی انجام شده است. جهت اطلاعات بیشتر، همین عناوین در اینترنت جستجو شود.

[۳۶] Central Security Service

[۳۷] the National Cyber Security Division

[۳۸] the Department of Homeland

[۳۹] Centers of Academic Excellence

[۴۰] Information Assurance Education

[۴۱] National Security Presidential Directive 54

[۴۲] Homeland Security Presidential Directive 23

۴۳- Richard Nixon

۴۴- Investigations

۴۵- Frank Church

۴۶- Cellphone

۴۷- Data mining

۴۸- Michael Hayden

۴۹- Thomas Drake

۵۰- baltimoresun.com/news/nation-world/bal-nsa050607,0,1517618.story

۵۱- Hamdan v. Rumsfeld

۵۲- Anna Diggs

مبانی مقام معظم رهبری درباره رسانه

مبانی مقام معظم رهبری درباره رسانه مبانی امام خمینی(ره) درباره رسانه

مبانی امام خمینی(ره) درباره رسانه اهمیت و ارزش اطلاعات

اهمیت و ارزش اطلاعات چگونه فعالیت در سرویسهای وابسته به دشمن موجب تقویت اقتصادی آنان میشود؟

چگونه فعالیت در سرویسهای وابسته به دشمن موجب تقویت اقتصادی آنان میشود؟ گوشیها اطلاعات شما را منتقل میکنند حتی اگر خاموش باشند!

گوشیها اطلاعات شما را منتقل میکنند حتی اگر خاموش باشند! رفتار خصمانه فیسبوک و اینستاگرام با کاربران ایرانی

رفتار خصمانه فیسبوک و اینستاگرام با کاربران ایرانی سرقت هدفمند اطلاعات ایرانی ها و درآمدزایی با محرمانه ها توسط تلگرام

سرقت هدفمند اطلاعات ایرانی ها و درآمدزایی با محرمانه ها توسط تلگرام حجت الاسلام کهوند : بینش واقعبینانه مسئولین به حقایق رسانهها از فعالیت ناسالم جلوگیری میکند/ ترویج سواد رسانه، نقض غرض حاکمان رسانه است

حجت الاسلام کهوند : بینش واقعبینانه مسئولین به حقایق رسانهها از فعالیت ناسالم جلوگیری میکند/ ترویج سواد رسانه، نقض غرض حاکمان رسانه است تعریف فضای مجازی

تعریف فضای مجازی مصاحبه با کارشناس فضای مجازی : حجت الاسلام محمد کهوند

مصاحبه با کارشناس فضای مجازی : حجت الاسلام محمد کهوند شرکت های سرمایه گذاری چند ملیتی؛ بلکراک

شرکت های سرمایه گذاری چند ملیتی؛ بلکراک اهمیت فضای مجازی در دنیای امروز

اهمیت فضای مجازی در دنیای امروز شرکت های سرمایه گذاری چند ملیتی؛ گروه ونگارد

شرکت های سرمایه گذاری چند ملیتی؛ گروه ونگارد شرکت های سرمایه گذاری چند ملیتی؛کپیتال گروپ

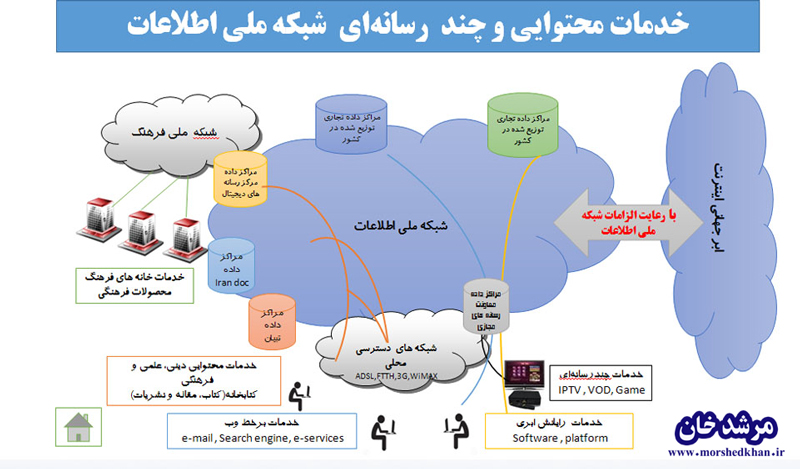

شرکت های سرمایه گذاری چند ملیتی؛کپیتال گروپ شبکه ملی اطلاعات چیست و چه کاربردی دارد؟

شبکه ملی اطلاعات چیست و چه کاربردی دارد؟ شرکت های سرمایه گذاری چند ملیتی؛مورگان استنلی

شرکت های سرمایه گذاری چند ملیتی؛مورگان استنلی